The Breach – ocena na podstawie prototypu

Kto czuje niedosyt po Cyberpunku? A może po prostu chcecie spróbować swoich sił w cyberprzestrzeni, walcząc z kapitalistyczną korporacją, próbując wykraść im najcenniejsze dane?

Klimat The Breach jest wyczuwalny i całkiem oryginalny. Co prawda są już na rynku gry, w których wcielamy się w hakerów, ale żadna z nich nie jest zrobiona z takim rozmachem! Tym bardziej, że osoby zaznajomione z tematem cyberbezpieczeńśtwa, znajdą sporo smaczków, dzięki czemu poczują się jak … przy komputerze. 😉

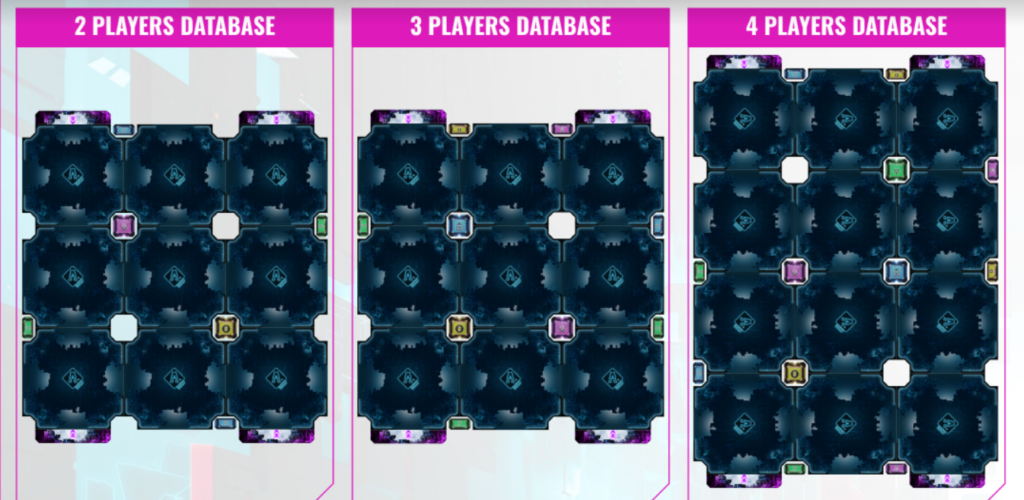

W The Breach naszym celem będzie kradzież danych. Jak tego dokonać? Wirusując kafelki naokoło danego żetonu, albo kopiując informacje z dysków od innych graczy. Żeby to uzyskać musimy ich najzwyczajniej w świecie zaatakować. Cel nie jest jednak taki łatwy do osiągnięcia, bo zabezpieczenia danych cały czas się bronią, a z biegiem czasu firewall zamknie nam wszystkie bramy, co kończy rozgrywkę przegraną wszystkich graczy.

Prototyp, z którym mieliśmy do czynienia, prezentował się iście epicko! Wrażenie szczególnie robią ładne figurki, ciekawe modele oraz dwuwarstwowe planszetki graczy, do których „wpinamy” nasze awatary i programy – super! Na nasz indywidualny gust paleta kolorów jest jednak nieco zbyt ciemna, ale być może to kwestia druku.

<MECHANIKA/>

The Breach bazuje na ciekawym systemie punktów akcji („clicks„) oraz na sile tych akcji, która zależy od kosteczek wpiętych do naszej konsoli. Każdy z graczy posiada 4 pola na swojej planszetce – atak, obrona, ruch i cache (nieaktywne pole). To, ile kosteczek posiadamy na danym polu, określa siłę akcji w proporcjach: czerwona kostka na czerwonym polu=2, kostka w innym kolorze=1. Wykonanie akcji wymaga przesunięcia jednej kostki w kolorze akcji na inne pole, zgodnie ze strzałkami na naszej konsoli. Powoduje to ciekawą cyrkulację kosteczek, a zarządzanie nimi, muszę przyznać, sprawia sporą frajdę.

W The Breach znajdziemy asymetrię. Każdy gracz otrzymuje na początku gry deck 10 kart, w których w skład wchodzą: 7 kart wybranego hakera oraz 3 karty avatara. Kombinacji jest zatem sporo i jest to ciekawy pomysł na zwiększenie regrywalności.

Co robimy dokładnie w grze? Mamy do wyboru jedną z 7 akcji, ale generalnie rzecz ujmując – będziemy łączyć się z bazą danych (pojawienie się naszego avatara na planszy), poruszać się po niej, walczyć z innymi graczami i/lub przeciwnikami oraz rozsiewać wirusy w celu kradzieży informacji z bazy danych. Dodatkowo będziemy ulepszać swoje zdolności, oszukiwać (darmowe akcje cheatowania), dociągać karty na rękę ze swojej talii oraz zarządzać kosteczkami akcji w naszej konsoli.

Gra przebiega płynnie, każdy z graczy wykonuje akcje w kolejności rundy, aż dochodzimy do fazy FIREWALL, która wieńczy każdą rundę. Faza ta ma symulować ataki systemów zabezpieczających na wszystkich hakerów w bazie danych. W praktyce wygląda to tak, że gracze znajdujący się aktualnie w bazie danych (czyli właściwie wszyscy przez 80-90% gry) po kolei dociągają karty firewalla i wprowadzają je w życie. Czasami jedna karta potrafi wprowadzić 1-4 nowych potworów/programów na planszę. Tym pierwszym gracz może sterować i nasyłać na innych graczy, reszta ląduje na polu gracza, który dociągnął kartę. Dodatkowo karty mają swoje subrutyny, które można aktywować, a każdy program ma ogólne zasady działania.

<UWAGI/>

Gra niesamowicie spowalnia w tej fazie. Ma się wrażenie, jakby ktoś wsadzał kij w szprychy płynnej i dynamicznej rozgrywki. Obsługa tego wszystkiego jest na tyle uciążliwa, że mija dość długi czas, nim każdy z graczy rozpatrzy swoją kartę. Należy też tutaj wspomnieć o sporej dawce losowości, bowiem można dociągnąć kartę, która niewiele wprowadzi do rozgrywki, a można też taką, która w bieżącej sytuacji może usunąć kogoś z bazy danych, co spowoduje, iż ta osoba będzie mieć 1 akcję mniej w przyszłej turze – jest to bardzo bolesne dla tego gracza.

Dodatkowo, aktywacje niektórych kart są nieoczywiste, a instrukcja nie pomaga wyjaśnić wszystkich wątpliwości.

To wszystko wpływa na to, że faza FIREWALL zdaje się być osobną grą w grze, nie do końca pasująca do elegancji całości.

Ostatnią rzeczą, do której się przyczepimy, to syndrom uciekającego lidera. Oczywiście nie rozegraliśmy tak dużo rozgrywek, by móc mówić z pełnym przekonaniem o balansie gry, jednak zapala się czerwona lampka. O co chodzi? Celem gry jest zdobycie fragmentów informacji (2 pełnych, 1 częściowy), jest to nasze prywatne zadanie, wylosowane na początku rozgrywki. Na planszy informacji jest niewystarczająco dla wszystkich graczy, co sprawia, że kto pierwszy ten lepszy. Potem pozostaje o wiele trudniejsza droga – poprzez walkę i kradzież. Gracz/gracze, którzy jako pierwsi podniosą pełne fragmenty informacji, nie tylko diametralnie zbliżają się do realizacji swojego celu, zmuszają przeciwników do wykonywania trudniejszych akcji pozyskiwania danych, to sami jeszcze, jakby tego było mało, otrzymują na stałe więcej akcji do wykonywania w swojej turze. Informacje działają bowiem tak, że po umieszczeniu ich na dysku twardym, odblokowują więcej ruchów hakerowi. Wydawało nam się w naszych rozgrywkach, że to nieco za wiele profitów.

Podsumowując nasze wrażenia z obcowaniem z The Breach – jesteśmy mega wciągnięci przez klimat, mechanika bardzo fajnie koresponduje z hakerską otoczką, jest ciekawa, dosyć świeża. Bardzo dobrze się się skaluje (nawet od 2 osób!). Mamy ogromną nadzieję, że twórcy gry nie spoczną jednak na laurach i pochylą się jeszcze nad niuansami, wyszlifują zgrzyty mechaniczne (głównie w fazie Firewall) i stworzą grę wybitną. Naprawdę mamy poczucie, że niewiele tej grze brakuje do tego miana. A patrząc na odblokowane elementy w kampanii na kickstarterze, to już zacieramy łapki na finalny produkt!

7,5/10 (z nadzieją na 8,5-9/10)

autorzy